Uso de contraseñas seguras

Uso de contraseñas seguras

Uso de contraseñas seguras

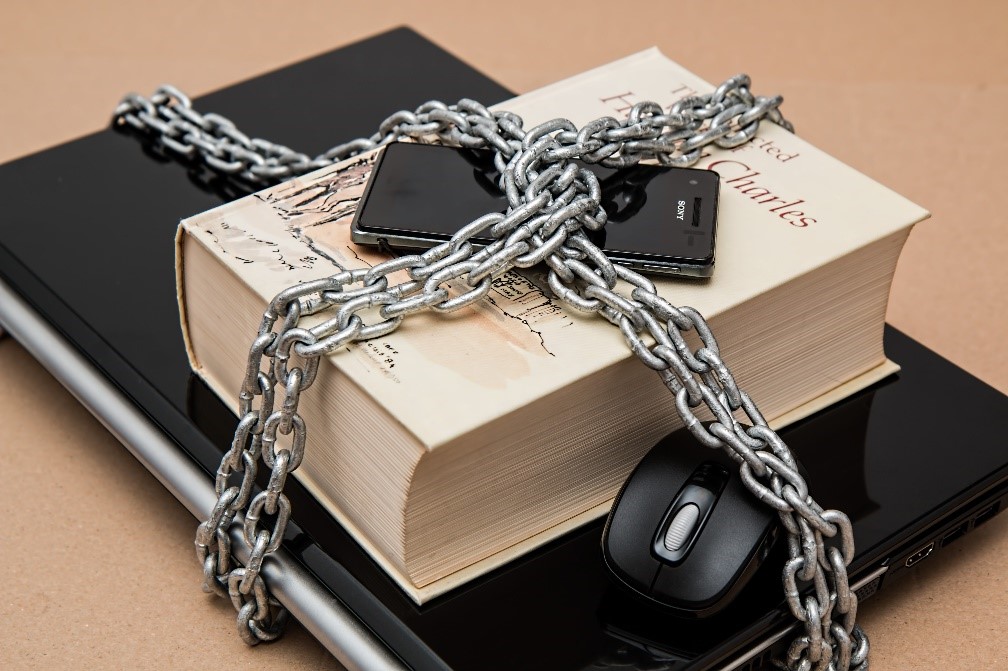

Al pensar en mecanismos que contribuyan a la seguridad de los datos, es muy importante utilizar contraseñas robustas, capaces de resistir ataques informáticos. Un software para descubrir contraseñas de forma automatizada es capaz de probar millones de combinaciones en minutos, por lo que no debe subestimarse la función que juega una buena contraseña en proteger nuestros datos.

Algunas claves para crear contraseñas seguras:

• Crear contraseñas largas. Algunos sistemas solicitan un mínimo de 7 u 8 caracteres. Para mayor seguridad, pueden utilizarse 15 caracteres o más, especialmente para proteger aquellos servicios que se consideran críticos

• Utilizar mayúsculas, minúsculas, signos de puntuación y caracteres no alfabéticos

• Utilizar contraseñas únicas para cada servicio. Por ejemplo, no utilizar una misma clave para proteger datos almacenados en un servidor institucional y en un servicio de almacenamiento en la nube.

• Evitar errores comunes, tales como:

• Utilizar palabras de diccionario, aún si están en otros idiomas

• Utilizar datos personales, tales como números de identificación, teléfonos o direcciones

• Utilizar referencias a la cultura popular, tales como nombres de libros, personajes, canciones, bandas musicales, etc.

• Puede utilizarse el enfoque XKCD, que consiste en utilizar cuatro palabras escogidas al azar. Para fortalecer la contraseña, sustituir algunas de las letras por signos y números, utilizando mayúsculas y minúsculas.

• Otro enfoque es utilizar un gestor de contraseñas, software que genera y maneja contraseñas únicas y encriptadas, ofreciendo mayores garantías de seguridad y evitando el problema de crear y recordar múltiples contraseñas

Y por supuesto, deben tomarse las precauciones que se recomiendan para la protección de cualquier contraseña, como evitar ingresar a cuentas desde conexiones públicas o en espacios inseguros.

Por qué eliminar datos

Una parte importante de la protección de los datos se relaciona con la eliminación segura de los mismos. Es importante abordar este punto, principalmente porque llegará un momento en el que deberán eliminarse la porción de los datos que contengan información sensible y/o que permita identificar a personas, una vez que no sea necesario contar con esta información (por ejemplo, una vez que los datos han sido anonimizados).

Existen diferentes métodos para eliminar la información, pero no todos son equivalentes. Un elemento clave a tener en cuenta al momento de decidir qué mecanismo se utilizará para eliminar los datos, es la irreversibilidad del proceso. Es decir, los datos debiesen eliminarse por completo, sin que existan posibilidades de que puedan ser recuperados.

Practicas no recomendadas

¿Qué métodos NO funcionan?

• Enviar un archivo a la papelera de reciclaje y luego vaciarla

• Utilizar el comando DELETE

• Formatear el disco

Estos métodos no funcionan ya que son reversibles. Bastará utilizar un software especializado de para que los datos puedan ser recuperados en su forma original.

Buenas prácticas de eliminación

¿Qué métodos SI funcionan?

• Eliminación de datos (data erasure o data wiping), mediante el uso de software especializado de sobreescritura de datos

• Desmagnetización de los medios de almacenamiento

• Destrucción física de los medios de almacenamiento (desintegración, pulverización, incineración o trituración)

Estos métodos efectivamente harán que los datos no sean recuperables. Debe tenerse en cuenta que en el segundo y tercer caso, los medios de almacenamiento quedarán inutilizables.

.jpg)